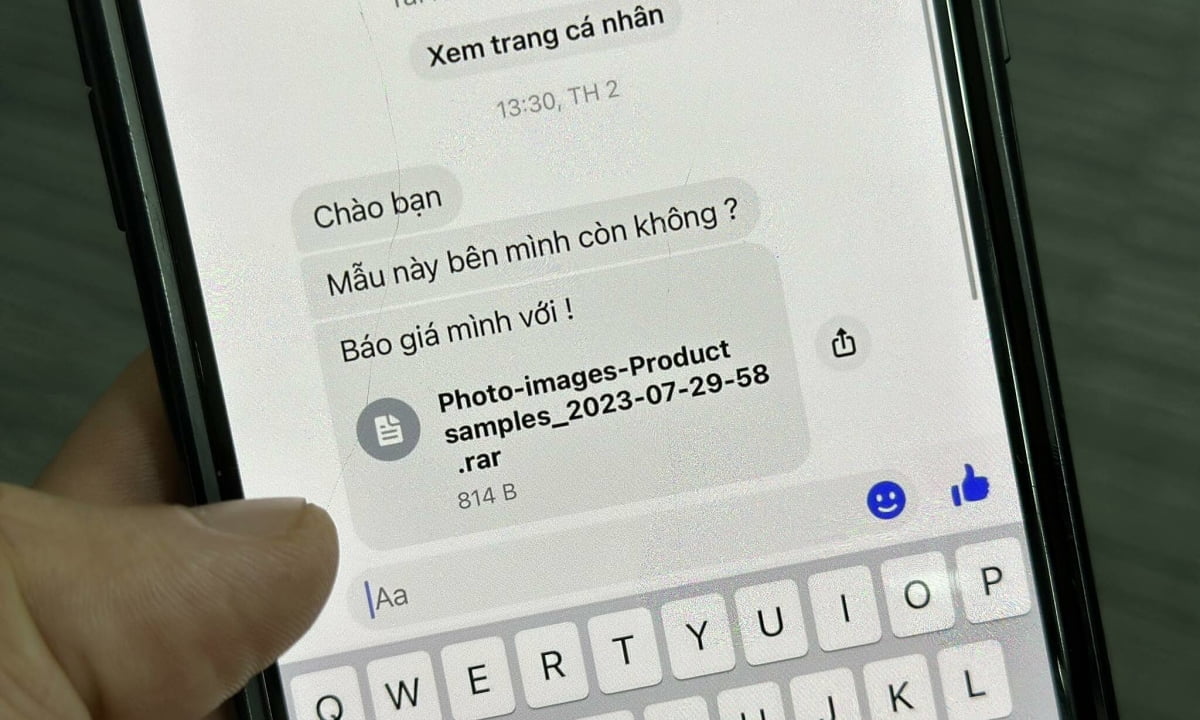

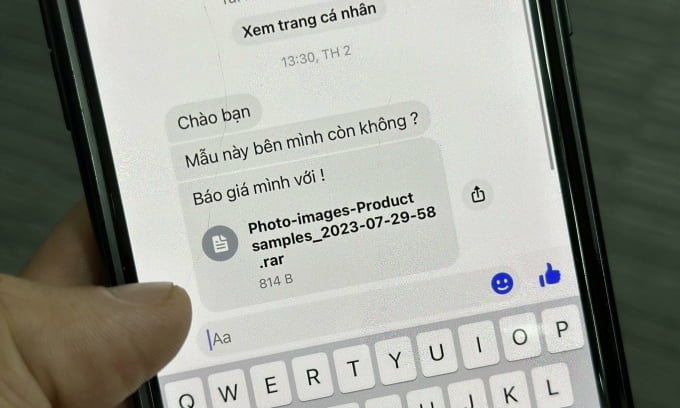

Cuối tháng 8, anh Nhân, chủ một cửa hàng ở Hà Nội nhận được tin nhắn hỏi thăm dịch vụ từ một khách hàng lạ. Người này chưa bao giờ mua bất cứ thứ gì trước đây. Sau vài lời chào hỏi, anh đề nghị hợp tác và gửi cho anh một file chứa những mặt hàng cần báo giá. “Chỉ là danh sách thôi, nhưng không hiểu sao khách hàng không gửi trực tiếp mà phải nén bằng file rar”, ông Nhân nói.

Thấy lạ nhưng nghĩ đó là cách làm việc của họ, anh giải nén và nhận được một file có biểu tượng Excel. Tuy nhiên, khi nhìn kỹ thì đó là một file có đuôi .exe, loại file dùng để chạy chương trình nên anh không mở. Biết không lừa được Nhân, người kia đã khóa tài khoản của anh.

Thông báo “trích dẫn” ở định dạng tệp rar. Hình chụp: Lưu Quý

Ngọc Trâm, một người kinh doanh trực tuyến ở Hà Nội, cũng suýt bị lừa trong tình huống tương tự. Đầu tháng 9, một người tự nhận làm cho công ty cùng ngành dọa kiện cửa hàng của Trâm vì vi phạm bản quyền hình ảnh. Lấy lý do có nhiều hồ sơ chứng cứ, họ gửi cho cô một tập tin nén. “Tôi thấy nghi ngờ và yêu cầu gửi trực tiếp nhưng họ không nhận và bảo tôi tải file về xem. Khi liên hệ trực tiếp với công ty kia thì tôi mới biết không có chuyện đó”, Trâm nói.

Theo ông Vũ Ngọc Sơn, Giám đốc công nghệ Công ty An ninh mạng NCS, trong vài tuần qua, nhiều người dùng tại Việt Nam nhận được tin nhắn lừa đảo dưới dạng file nén. Hầu hết nhắm đến các doanh nghiệp trực tuyến, các trang fan hâm mộ bán hàng hoặc các tài khoản có lượng người theo dõi lớn.

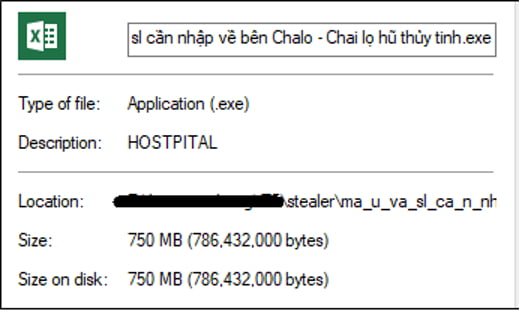

Phương thức phổ biến là những kẻ lừa đảo tiếp cận nạn nhân qua Messenger hoặc Zalo. Lấy lý do cần gửi báo giá hoặc có bằng chứng tố cáo, chúng gửi file rar hoặc zip khiến người dùng không thể xem trực tiếp mà phải tải về máy. Khi giải nén, người nhận sẽ thấy một file trông giống như file Excel nhưng thực chất là file thực thi .exe hoặc .bat có logo đã được thay đổi. Trong một số trường hợp, kẻ xấu còn dùng thủ đoạn tăng dung lượng ảo của file nhằm vượt qua giới hạn của máy quét virus.

Tệp .exe được ngụy trang dưới dạng logo Excel. Hình chụp: CookieArena

Theo ông Sơn, chỉ cần mở file là máy của người dùng đã bị nhiễm mã độc. Mã này có khả năng đánh cắp cookie của trình duyệt và gửi cho tin tặc. Từ đó, chúng có thể sao chép trạng thái đăng nhập để truy cập vào các tài khoản trực tuyến của nạn nhân như email, mạng xã hội, tài khoản chạy quảng cáo Facebook.

Thủ đoạn đánh cắp tài khoản bằng mã độc không phải là mới nhưng đang là xu hướng vì mã độc có thể lây lan theo cấp số nhân. “Sau khi chiếm được một tài khoản, kẻ gian sẽ sử dụng tài khoản đó để tiếp cận các nạn nhân khác”, ông Sơn nói. Những tài khoản uy tín một khi bị đánh cắp sẽ giúp hacker dễ dàng dụ dỗ những nạn nhân tiếp theo.

Tuần trước, hãng bảo mật Guardio Labs cũng công bố bản phân tích về loại phần mềm độc hại này và phát hiện chúng có liên quan đến hacker đến từ Việt Nam. Trong mã nguồn của mã độc thu thập được, các chuyên gia phát hiện có sự hiện diện của ngôn ngữ tiếng Việt cũng như có đề cập đến một trình duyệt phổ biến tại nước này.

Việc kích hoạt mã độc đòi hỏi sự tương tác của người dùng, từ việc tải file, giải nén cho đến mở file. Tuy nhiên, theo Guardio Labs, chiến dịch này có tỷ lệ thành công khá cao, ước tính cứ 250 người tiếp cận thì sẽ có một người nhiễm bệnh.

“Người dùng cần cẩn thận, không mở các file .zip và .rar dù chúng được gửi từ danh sách bạn bè của bạn. Bạn cần xác nhận với người gửi thông qua một kênh khác, chẳng hạn như gọi điện, để đảm bảo tệp đó là của bạn. Tôi gửi trước khi mở”, ông Sơn đề nghị.

Lưu Quý

Trả lời

Bạn phải đăng nhập để gửi phản hồi.